Informationssicherheit

Informationssicherheit: Schutz Ihrer Daten in der digitalen Welt

In einer zunehmend digitalisierten Welt, in der Unternehmen und Privatpersonen auf Informations- und Kommunikationstechnologien angewiesen sind, gewinnt die Informationssicherheit immer mehr an Bedeutung. Der Schutz sensibler Daten vor unbefugtem Zugriff, Verlust oder Beschädigung ist entscheidend für den langfristigen Erfolg eines Unternehmens. In diesem Artikel erfahren Sie, was Informationssicherheit bedeutet, welche Maßnahmen ergriffen werden können und warum sie für Unternehmen jeder Größe von zentraler Bedeutung ist.

Was ist Informationssicherheit?

Informationssicherheit bezieht sich auf den Schutz von Informationen und Informationssystemen vor verschiedenen Bedrohungen. Dies umfasst den Schutz vor unbefugtem Zugriff, die Gewährleistung der Vertraulichkeit, Integrität und Verfügbarkeit von Daten sowie den Schutz vor Datenverlust und -beschädigung. Informationssicherheit ist ein breites Feld, das sowohl technische als auch organisatorische Maßnahmen umfasst.

Die drei Grundpfeiler der Informationssicherheit

Informationssicherheit basiert auf drei wesentlichen Grundpfeilern, die oft als "CIA-Trias" bezeichnet werden:

- Vertraulichkeit: Informationen sollten nur für autorisierte Personen zugänglich sein. Maßnahmen zur Gewährleistung der Vertraulichkeit können Zugangskontrollen, Verschlüsselung und sichere Authentifizierungsverfahren umfassen.

- Integrität: Daten müssen genau und vollständig sein. Die Integrität wird durch Maßnahmen wie Datenvalidierung, Prüfungen und Backups sichergestellt.

- Verfügbarkeit: Informationen und Systeme müssen für autorisierte Benutzer jederzeit zugänglich sein. Um die Verfügbarkeit zu gewährleisten, sind robuste IT-Infrastrukturen, redundante Systeme und Notfallpläne erforderlich.

Die Bedrohungen der Informationssicherheit

Die Bedrohungen für die Informationssicherheit sind vielfältig und können aus verschiedenen Quellen stammen:

- Cyberangriffe: Hacker und Cyberkriminelle nutzen verschiedene Methoden, um in Informationssysteme einzudringen und sensible Daten zu stehlen. Dazu gehören Phishing-Angriffe, Malware, Ransomware und Denial-of-Service-Angriffe.

- Innere Bedrohungen: Nicht alle Bedrohungen kommen von außen. Auch interne Mitarbeiter können unbeabsichtigt oder absichtlich Sicherheitsrichtlinien verletzen, was zu Datenverlust oder -beschädigung führen kann.

- Technische Fehler: Fehlerhafte Software, Hardwareausfälle und unzureichende Wartung können ebenfalls Sicherheitsrisiken darstellen.

- Naturkatastrophen: Physische Bedrohungen wie Brände, Überschwemmungen oder Erdbeben können die Verfügbarkeit von Daten und Systemen gefährden.

Maßnahmen zur Gewährleistung der Informationssicherheit

Um die Informationssicherheit zu gewährleisten, sollten Unternehmen eine Vielzahl von Maßnahmen ergreifen:

1. Risikomanagement

Ein effektives Risikomanagement ist der erste Schritt zur Verbesserung der Informationssicherheit. Unternehmen sollten eine Risikoanalyse durchführen, um potenzielle Bedrohungen zu identifizieren und zu bewerten. Basierend auf dieser Analyse können geeignete Sicherheitsmaßnahmen festgelegt werden.

2. Schulung der Mitarbeiter

Mitarbeiter sind oft das schwächste Glied in der Sicherheitskette. Regelmäßige Schulungen zur Sensibilisierung für Informationssicherheit sind entscheidend. Mitarbeiter sollten über die besten Praktiken zur Datensicherheit informiert werden, einschließlich des Erkennens von Phishing-E-Mails und des sicheren Umgangs mit Passwörtern.

3. Technologische Maßnahmen

Technologische Lösungen sind ein wesentlicher Bestandteil der Informationssicherheit. Dazu gehören:

- Firewalls: Firewalls helfen, unerwünschten Datenverkehr zu blockieren und Netzwerke zu schützen.

- Antiviren-Software: Diese Software schützt vor Malware und anderen schädlichen Programmen.

- Verschlüsselung: Sensible Daten sollten verschlüsselt werden, um sicherzustellen, dass sie nur von autorisierten Benutzern gelesen werden können.

- Backup-Lösungen: Regelmäßige Backups sind entscheidend, um Datenverluste durch Hardwareausfälle oder Cyberangriffe zu minimieren.

4. Zugriffsmanagement

Ein effektives Zugriffsmanagement stellt sicher, dass nur autorisierte Benutzer auf bestimmte Informationen und Systeme zugreifen können. Dies kann durch die Implementierung von Multi-Faktor-Authentifizierung, rollenbasierter Zugriffskontrolle und regelmäßigen Überprüfungen der Benutzerrechte erfolgen.

5. Notfallpläne

Jedes Unternehmen sollte einen Notfallplan haben, der die Schritte beschreibt, die im Falle eines Sicherheitsvorfalls unternommen werden müssen. Dieser Plan sollte regelmäßige Tests und Aktualisierungen beinhalten, um sicherzustellen, dass er im Ernstfall effektiv ist.

Die Bedeutung der Informationssicherheit für Unternehmen

Die Bedeutung der Informationssicherheit kann nicht hoch genug eingeschätzt werden. Hier sind einige Gründe, warum Informationssicherheit für Unternehmen von entscheidender Bedeutung ist:

1. Schutz vor finanziellen Verlusten

Cyberangriffe können zu erheblichen finanziellen Verlusten führen, sei es durch direkte Kosten wie Lösegeldzahlungen oder indirekte Kosten wie den Verlust von Kundenvertrauen und Umsatz. Eine solide Informationssicherheitsstrategie kann diese Risiken erheblich minimieren.

2. Einhaltung von Vorschriften

In vielen Branchen gibt es gesetzliche Anforderungen an die Informationssicherheit. Unternehmen müssen sicherstellen, dass sie diese Vorschriften einhalten, um rechtliche Konsequenzen und Strafen zu vermeiden. Dazu gehören zum Beispiel die Datenschutz-Grundverordnung (DSGVO) in der EU oder der Health Insurance Portability and Accountability Act (HIPAA) in den USA.

3. Aufbau von Vertrauen

Kunden und Geschäftspartner vertrauen Unternehmen, die ihre Daten ernst nehmen. Eine starke Informationssicherheitsstrategie kann dazu beitragen, das Vertrauen in Ihr Unternehmen zu stärken und langfristige Kundenbeziehungen aufzubauen.

4. Wettbewerbsvorteil

In einer zunehmend wettbewerbsintensiven Geschäftswelt kann Informationssicherheit ein entscheidender Differenzierungsfaktor sein. Unternehmen, die proaktive Maßnahmen zum Schutz von Daten ergreifen, können sich von ihren Mitbewerbern abheben.

Fazit

Informationssicherheit ist ein entscheidender Aspekt jeder modernen Unternehmensstrategie. Angesichts der zunehmenden Bedrohungen aus dem Cyberraum ist es unerlässlich, eine umfassende Sicherheitsstrategie zu entwickeln, die technische, organisatorische und menschliche Faktoren berücksichtigt. Durch die Implementierung geeigneter Maßnahmen können Unternehmen ihre Daten schützen, Vertrauen aufbauen und langfristigen Erfolg sicherstellen.

In einer Zeit, in der Informationen das neue Gold sind, ist die Investition in Informationssicherheit nicht nur eine Pflicht, sondern auch eine Chance, die sich in der digitalen Wirtschaft von morgen auszahlt.

IoT-Sicherheit bezieht sich auf die Maßnahmen und Strategien, die zum Schutz von vernetzten Geräten und den Daten, die sie verarbeiten, implementiert werden.

- Details

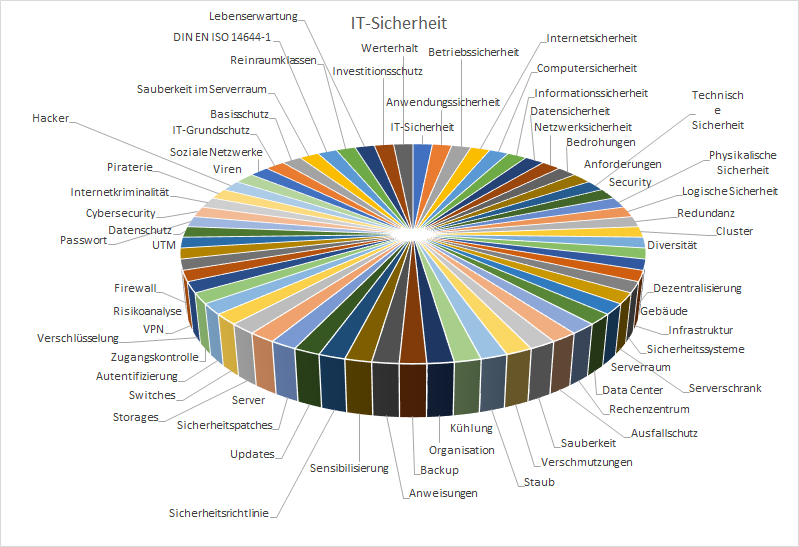

Die im IT-Grundschutz-Kompendium beschriebenen Themen spiegeln typische Bereiche und Aspekte der Informationssicherheit in einer Organisation wider. Es reicht von allgemeinen Themen wie Sicherheitsmanagement, Datenschutz oder Datensicherungskonzepten bis hin zu bestimmten Maßnahmen und Komponenten der IT-Umgebung.

- Details

Der BSI-Standard 100-4 zeigt einen systematischen Weg, einen IT-Notfallplan in einer Organisation oder einem Unternehmen einzurichten, um die Kontinuität des Geschäftsbetriebs sicherzustellen.

- Details

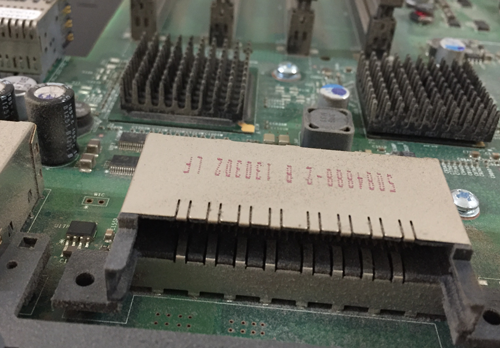

Geräte der zentralen Informations- und Kommunikationstechnik (ITK) oder IKT-Infrastruktur wie Server, Storages oder Switches gefährden im Falle eines Ausfalls die Sicherheit des Unternehmens oder der Organisation direkt und sind im Falle einer Kontamination zu säubern oder zu sanieren.

- Details

IT-Security wird als IT-Sicherheit übersetzt und sind eine Reihe von Richtlinien zur Netzwerksicherheit, die den unbefugten Zugriff auf Unternehmensressourcen wie Computer, Netzwerke und Daten verhindern. Es kann die Integrität und Vertraulichkeit sensibler Informationen bewahren und verhindern, dass Hacker darauf zugreifen.

- Details

Die Gefährdung der IT-Sicherheit kann hohe wirtschaftliche Schäden mit sich bringen. Als IT-Dienstleister und Experte auf dem Gebiet der IT-Sicherheit unterstützen wir Sie als IT-Service Dienstleister dabei, sensible Daten und IT-Infrastruktur wie Server, Systeme und Netzwerke abzusichern.

- Details

Das IT-Sicherheitskonzept (IT-SiKo) repräsentiert die Analyse möglicher Angriffe und Schäden, um ein definiertes Schutzniveau zu erreichen. Es wird unterschieden zwischen Sicherheit gegen böswillige Angriffe (IT-Sicherheit) und Security gegen menschliches und technisches Versagen (Safety).

- Details

Datendiebstahl, Industriespionage oder Virenangriffe - Cyber-Angriffe auf Ihre ITK-Systeme und Daten gehören heute zum Alltag. Ob im eigenen Rechenzentrum oder in der Cloud - ohne IT-Sicherheitslösungen werden Unternehmen schnell mit Überlebensproblemen konfrontiert sein.

- Details

Die Verhinderung von Cyberkriminalität ist auch als Online-Sicherheit oder Cyber Security bezeichnet und unterscheidet sich von der Internetsicherheit, zu der auch die Absicherung der Infrastruktur, die Verbindungen selbst und Daten gehören.

- Details

IT-Sicherheit bezieht sich auf die umfassenden Schutzmaßnahmen und Strategien, die implementiert werden, um Informationstechnologien vor Cyberangriffen, Datenverlust und unbefugtem Zugriff zu sichern.

- Details

Grundvoraussetzung für den sicheren Betrieb der Informationstechnik (IT-Sicherheit) ist ein gut funktionierender Betrieb und umgekehrt. Sicherheitsmaßnahmen effektiv implementieren.

- Details

Ziel einer IT-Sicherheitsüberprüfung ist es, mögliche Schwachstellen und Bedrohungen im Betrieb zu identifizieren und geeignete Maßnahmen aufzuzeigen, um die Eintrittswahrscheinlichkeit und Auswirkungen von Sicherheitsvorfällen zu minimieren.

- Details

Obwohl sowohl IT-Störungen als auch IT-Sicherheitsvorfälle Probleme für Unternehmen darstellen, gibt es wesentliche Unterschiede.

- Details

IT-Sicherheit bezieht sich auf den Schutz von Systemen und Daten gegen digitale Gefahren. Sie ist eng verknüpft mit der Cybersicherheit und Informationssicherheit, da all diese Bereiche darauf abzielen, die Sicherheit von Informationen, Netzwerken und IT-Infrastrukturen sicherzustellen.

- Details

In der digitalen Welt von heute gehört Malware zu den größten Bedrohungen für Unternehmen, Institutionen und private Nutzer.

- Details

In diesem Artikel werden wir die Wichtigkeit von Mitarbeiterschulungen und Sensibilisierung beleuchten.

- Details

BYOD bezieht sich auf eine Unternehmensrichtlinie, die es Mitarbeitern erlaubt, ihre eigenen mobilen Geräte wie Smartphones, Tablets und Laptops für geschäftliche Zwecke zu nutzen.

- Details

Multi-Faktor-Authentifizierung ist eine Sicherheitsmaßnahme, die für den Zugriff auf ein System oder eine Anwendung mindestens zwei unterschiedliche Verifizierungsmethoden erfordert.

- Details

Netzwerksegmentierung bezeichnet den Prozess, ein großes Netzwerk in kleinere, überschaubare Subnetze oder Segmente zu unterteilen.

- Details

Netzwerksicherheit ist ein zentraler Bestandteil moderner IT-Infrastrukturen und spielt eine entscheidende Rolle bei der Sicherung sensibler Daten, der Gewährleistung der Betriebsfähigkeit und der Abwehr von Cyberbedrohungen.

- Details