Unabhängig von Branche und Umfang gehören zu den wichtigsten Einrichtungen des Unternehmens IT-Systeme. Im Hinblick auf Betriebsunterbrechungen sind IT-Systeme daher für Behörden, Kanzleien, Praxen, Handwerksbetriebe, Handelsunternehmen, Gewerbebetriebe und Industrieunternehmen von großer Bedeutung.

- Schutzziele der Informationssicherheit (Sicherheitsziele)

- Schutzziele Vertraulichkeit, Verfügbarkeit und Integrität sicherstellen

- IT-Grundschutz zur Umsetzung von IT-Sicherheitsmaßnahmen

- Datenschutz-Lösungen zur Absicherung der Informationen

- IT-Ausfallschutz - Server-Ausfallzeiten auf ein Minimum zu reduzieren

- IT-Ausfallrisiko - Gefahren für die IT minimieren

Schutzziele der Informationssicherheit (Sicherheitsziele)

Ein grundlegendes Ziel des Betriebes muss der ungestörte Betrieb der IT-Anlagen und IT-Systeme sein. Hier kommen Begriffe wie Ausfallsicherheit, Hochverfügbarkeit, IT-Verfügbarkeit für kritische und physikalische Infrastrukturen ins Spiel.

Zum Schutz der Informationstechnologie oder Informationstechnik (IT) werden Risiken, Gefahren und Schutzmaßnahmen für den sicheren Betrieb (Betriebssicherheit) und zur Schadenverhütung erarbeitet. Sach- und Betriebsunterbrechungs-Schäden müssen vermieden oder ihre Auswirkungen begrenzt werden. Dazu gehören mögliche bauliche, anlagentechnische sowie organisatorische Schutzmaßnahmen. Die Risikobetrachtung ist immer objektspezifisch und ermittelt was und wie zur Erreichung der Schutzziele angewendet und umgesetzt werden kann.

Quelle und Link:

Schutzziele Vertraulichkeit, Verfügbarkeit und Integrität sicherstellen

Informationssicherheit wird verwendet, um die Attribute von Informationsverarbeitungs- und Speichersystemen (technisch oder nicht technisch) zu beschreiben, um die Schutzziele Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen. Informationssicherheit kann Gefahren oder Bedrohungen verhindern, wirtschaftliche Verluste vermeiden und Risiken minimieren.

Die sogenannten CIA Schutzziele stammen aus der Informationssicherheit. CIA steht als Abkürzung für:

- Confidentiality (Vertraulichkeit)

- Integrity (Integrität)

- Availability (Verfügbarkeit)

Es handelt sich um die drei wichtigsten Schutzziele (Sicherheitsziele). Weitere Schutzziele sind beispielsweise Authentizität, Privatsphäre, Verlässlichkeit oder auch (Nicht-)Abstreitbarkeit.

IT-Grundschutz zur Umsetzung von IT-Sicherheitsmaßnahmen

Die Informationstechnik im Unternehmen ist ein hohe Gut und muss geschützt werden. Ohne eine funktionierende IT geht kaum noch was. "Der Laden muss laufen", daher ist der Schutz der Informationstechnik (IT) sehr wichtig.

IT-Grundschutz als ein vom Bundesamt für Sicherheit in der Informationstechnik (BSI) entwickeltes Programm zur Ermittlung und Umsetzung unternehmenseigener IT-Sicherheitsmaßnahmen. Der Zweck des Grundschutzes besteht darin, ein mittleres, angemessenes und ausreichendes Schutzniveau für IT-Systeme zu erreichen. Um dieses Ziel zu erreichen, empfiehlt der IT-Grundschutz-Katalog technische Sicherheitsmaßnahmen sowie infrastrukturelle, organisatorische und personelle Schutzmaßnahmen.

IT-Grundschutz ist die Basis für Informationssicherheit oder IT-Sicherheit. Der vom BSI entwickelte IT-Grundschutz ermöglicht es, notwendige Sicherheitsmaßnahmen zu identifizieren und umzusetzen. Die BSI-Standards liefern hierzu bewährte Vorgehensweisen, das IT-Grundschutz-Kompendium konkrete Anforderungen.

Weitere Informationen und Quelle: IT-Grundschutz

Datenschutz-Lösungen zur Absicherung der Informationen

Datenschutz: Es ist wichtig, Daten zu schützen. Das heutige Informationszeitalter bedeutet, dass Informationen und Daten ungeheuer begehrt sind. Daten sind vor allem für viele Firmen in der Wirtschaft ein wichtiger Erfolgs- und Einnahmefaktor oder sogar das Geschäftsmodell. Sobald man beispielsweise beim Online-Shopping seine persönlichen Daten übermittelt und einen Kauf tätigt, werden diese Daten gespeichert. Es kommt zur Datenübermittlung und Datenverarbeitung personenbezogener Daten.

Dem Nutzer können auf Basis dieser Daten kürzlich angeschaute Artikel oder ähnliche Produkte empfohlen werden, der Betrieb kann so seine Umsätze steigern oder diese Daten an andere Firmen verkaufen. Die Daten können aber ebenso auch ungewollt an Dritte gelangen, beispielsweise durch Datendiebstahl oder wenn die Datenübertragung und die Datenverarbeitung unverschlüsselt erfolgt.

Das Risiko des Datenmissbrauchs ist sehr hoch, weil es auch sehr viele Möglichkeiten dafür gibt. Aufgrund der zahlreichen Gefahren müssen die Prozesse innerhalb einer Organisation hinsichtlich ihrer Datensicherheit überprüft, abgestimmt und überwacht werden. Ein professioneller Datenschutz lässt Verstöße nicht zu.

Für den Datenschutz sind maßgeschneiderte Lösungen zur Absicherung zu ergreifen. Empfehlung: Bestellen Sie einen Datenschutzbeauftragten.

IT-Ausfallschutz - Server-Ausfallzeiten auf ein Minimum zu reduzieren

Profitieren Sie von einer stabilen und funktionierenden IT-Infrastruktur für Ihren Betrieb. Ein bestmöglicher Ausfallschutz der zentralen IT-Infrastruktur, d.h. Server-Ausfallzeiten auf ein Minimum zu reduzieren, erreicht man durch viele kleine Schritte, die immer im Verhältnis Risiko zu Kosten und Aufwand sehen muss.

Zum Ausfallschutz tragen Firewall, USV, RAID-Systeme, Cluster, Virenschutz, Redundanz, Virtualisierung, Datensicherung und viele andere Maßnahmen bei. Ein Basisschutz oder Grundschutz fängt schon bei einem verschlossenen Serverschrank an.

IT-Ausfallrisiko - Gefahren für die IT minimieren

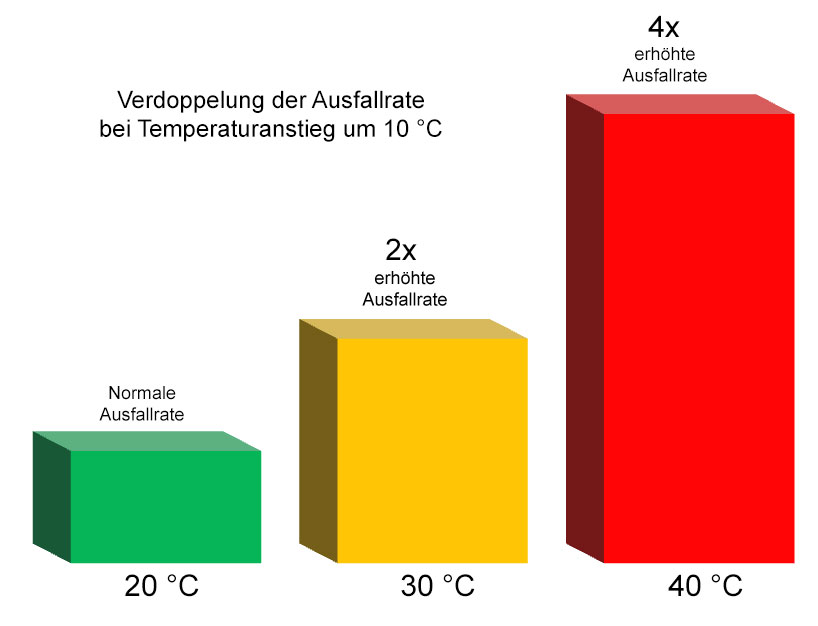

Ein IT-Ausfall kann viel Geld kosten. Darum wird viel Wert auf IT-Sicherheit gelegt, um das Risiko solcher Ausfälle zu minimieren. In der Regel wird das Augenmerk auf die IT-Infrastruktur (Strom, Klimaanlage, Lüftung, Brandmeldeanlage, Netzwerk, Server, Serverschrank, Serverraum, Zugangssicherung und vieles mehr) gelegt.

Empfehlenswert ist ein vernünftiger Umgang mit IT-Risiken und die Kosten für IT-Sicherheit. Schon mit geringem Aufwand kann bei einem Server ein geringeres IT-Ausfallrisiko erzielt werden. Wenn beispielsweise die Verfügbarkeit eines Servers mit seinen Diensten und Anwendungen verbessert werden soll, kann ein Server statt mit einer Festplatte mit einem RAID-System mit zwei oder mehr Festplatten ausgestattet sein, zwei Netzteile sind besser als ein Netzteil, aber ein Restrisiko bleibt immer.

Zusätzliche Verbesserungen der IT-Verfügbarkeit bedingen überproportional mehr Kosten und Aufwand. Beispielsweise könnte ein zweiter Server das Ausfallrisiko eines einzelnen Servers minimieren, kostet aber in der Anschaffung, Einrichtung und im Betrieb das Doppelte.

Schutz der Informationstechnik (IT)

Unser regionales Systemhaus bietet IT-Beratung, IT-Dienstleistungen, IT-Sicherheit, sichere Serverlösungen und vieles mehr. Sprechen Sie uns an.