EDV & IT-Sicherheit, IT Safety und Security für die elektronische Datenverarbeitung

Systeme, Anlagen, Hard- und Software mit IT-Sicherheit sicher betreiben

Elektronische Datenverarbeitung (EDV) sowie Informations- und Kommunikationstechnik nehmen einen wichtigen Platz in unserer Gesellschaft ein. Die Infrastruktur kann jedoch in vielen Bereichen und Schwachstellen angegriffen werden und muss mit System-, Computer-, Internet- und IT-Sicherheit angemessen geschützt werden. Das Risiko von Industriespionage oder Verlust von technischem und geschäftlichem Fachwissen ist durch Schadsoftware oder andere Angriffe hoch. In der heutigen digital vernetzten Gesellschaft und Wirtschaft stellt die ITK Security der elektronischen Datenverarbeitung, EDV-Systeme, IT-Anlagen sowie Informations- und Kommunikationstechnik eine der zentralen Herausforderungen dar. Mit zunehmender Automatisierung wird die EDV-Sicherheit für die zu verarbeitenden Daten, die verwendete Technologie und das Personal innerhalb einer Organisation immer wichtiger. Daher richten sich Leitlinien und Sicherheitsaktivitäten nicht nur an die Systemadministratoren der IT-Abteilung, sondern auch an alle Mitarbeiter, um einen bewussten Umgang mit der IT, Compliance und Auswirkungen sicherzustellen.

Navigation / Inhaltsverzeichnis

- EDV & IT-Sicherheit, IT Safety und Security für die elektronische Datenverarbeitung

- Systeme, Anlagen, Hard- und Software mit IT-Sicherheit sicher betreiben

- Schaffung, Bereitstellung und Erhaltung eines abgesicherten EDV-Systems und IT-Infrastruktur

- ITK-Sicherheit Management gegen Schadsoftware, Cyberangriffe und Ransomware im Unternehmen nutzen

- Protection Empfehlungen und Safety Solutions zur Abschirmung der EDV & ITK gegen Risiken mit EDV-Sicherheit

- Anforderungen an die IT-Sicherheit, Informationssicherheit, Cybersicherheit, Protection und Safety

- Überblick, Beratung, Umsetzung und Nutzen organisatorische und physische IT Sicherheit

- Wir unterstützen Kritische Infrastrukturen (KRITIS), öffentliche Organisationen und sicherheitskritische Einrichtungen mit Informationssicherheit

- Informationssicherheit für Infrastruktur und Daten mit mehr IT Sicherheit mittels Sauberkeit im Rechenzentrum

- Safe mit dem EDV-Partner und Anbieter der Sicherheitstechnik und digitalen Technik, Virenschutz und Anti-Virus Produkte für die Informatik

- BSI IT-Grundschutz, IT Security, IT-Sicherheit, Datensicherheit, Datenschutz und DSGVO sind sehr wichtig für KMU

- Die Lebenszeit kritischer Rechner verlängern, Vertraulichkeit, Verfügbarkeit und Integrität optimieren

- Systeme, Anlagen, Hard- und Software mit IT-Sicherheit sicher betreiben

Schaffung, Bereitstellung und Erhaltung eines abgesicherten EDV-Systems und IT-Infrastruktur

Auf die Anwendungen und Daten muss im Unternehmen zugegriffen werden. Der Serverraum, IT-Sicherheit und Safety beschützen Server, Storage, Switches, Anwendungen und Informationen vor Gefährdungen. Der Aufbau und die Bereitstellung einer zuverlässigen EDV-Infrastruktur und deren Anpassung an aktuelle Bedürfnisse und Entwicklungen ist eine der zentralen Aufgaben vom IT-Leiter. Grundvoraussetzung für den Geschäftserfolg ist die Erreichbarkeit der Anwendungen. Ausfallsichere Datenverarbeitung, Kommunikation und einfache Bedienung der IT-Anlagen wirken sich positiv auf Ihre Geschäftsprozesse aus. Die Telefonanlage ist ebenfalls in einem Serverschrank installiert und gegen Gefahren geschützt. Die IT-Infrastruktur kann mehreren Angriffsebenen ausgesetzt sein. In einem zunehmend digitalisierten Netzwerk und einer zunehmend digitalisierten Gesellschaft ist die Schaffung einer gesicherten EDV-Anlage daher eine der größten Herausforderungen. Insbesondere in Hightech-Regionen wie Hamburg ist die Gefahr digitaler Industriespionage groß und der Verlust von Technologie und unternehmerischem Know-how gravierend. IT-Sicherheit umfasst Maßnahmen, mit denen anwendungsorientierte Konzepte zur Verbesserung der Cybersecurity in Betrieben umgesetzt werden.

ITK-Sicherheit Management gegen Schadsoftware, Cyberangriffe und Ransomware im Unternehmen nutzen

Eine Sicherheitsstrategie spielt eine wichtige Rolle bei der Verbesserung der ITK-Sicherheit und Cybersicherheit (Datenverarbeitung sowie Informations- und Kommunikationstechnologie), insbesondere indem sie Risiken im Zusammenhang mit dem Einsatz von IT und Dateien im Unternehmen verringert. Unabhängig von der Art und Weise, wie analoge oder digitale Daten verarbeitet werden, ist die optimale Verhinderung vor Änderungen, Verlust oder unbefugtem Zugriff das grundlegende Ziel der Netzwerksicherheit. Die Automatisierung bietet große Chancen, ist aber auch ein wichtiges Ziel für Cyberangriffe mit weitreichenden Konsequenzen. In diesem Fall ist eine vorausschauende Sicherheitsstrategie zur optimalen Abschirmung wichtiger kritischer EDV-Systeme eine zentrale Aufgabe. Ziel des "IT-Sicherheitsgesetzes" ist es, die IT-Sicherheit von Datenverarbeitungssystemen zu verbessern. Der Hersteller gibt unter bestimmten Bedingungen Garantien für die Funktion und den Betrieb des EDV-Systems. Sie können jedoch nicht garantieren, dass die Anpassungen, die für die Integration in die Unternehmensumgebung oder den Betrieb unter inakzeptablen Umgebungsbedingungen (Verschmutzung, Verstaubung) erforderlich sind, die Funktionalität der Geräte nicht beeinträchtigen. Stäube, insbesondere Baustaub, können die Funktion von Geräten beeinträchtigen und zu Betriebsunterbrechungen oder sogar Ausfallzeiten für das gesamte Unternehmen führen.

Nachholbedarf im Bereich der inneren IT-Sicherheit, ITK-Sicherheit und IT-Security in Unternehmen und Behörden

Maßnahme für den optimalen Schutz vor unberechtigten Datenzugriffen von außen ist in der Regel ausreichend getroffen, doch besteht meist ein Nachholbedarf im Bereich der inneren Sicherheit, IT-Security und ITK-Sicherheit. Der interne Schutz vor Gefährdungen erfordert technische und organisatorische Maßnahmen. Jeder spricht von "Cyberkriminalität", doch ist die beste Absicherung nutzlos, wenn die Verfügbarkeit oder sogar Dateien verloren gehen, weil Serversysteme, Storage, Netzwerk, ITK und Computer durch Verschmutzungen den Geist aufgeben.

- Aktuelle ITK Sicherheit für E-Mail System, Programme und digitale Daten in Mittelstand und Wirtschaft.

- Rechenzentrumreinigung für IT-Sicherheit, Nachhaltigkeit, Brandschutz und Unterstützung der Sicherheitstechnik,

- Serverraumreinigung, um das Risiko System Schäden und Ausfall zu reduzieren, "Unsicherheit" zu vermeiden als IT-Sicherheit Maßnahmen,

- Data Center Cleaning, um Schwachstellen, Sicherheitslücken und Bedrohung durch Überhitzung aufgrund von Stäuben und Verschmutzungen zu schließen,

- Serverschrankreinigung für kritische Infrastrukturen zur Absicherung gegen Verschmutzungen und Hitzestau der Informationstechnologie,

- Mit Serverreinigung Nutzen, Schutzziele der IT-Sicherheit, Vertraulichkeit der IT-Systeme erhöhen,

- Mit Dienstleistungen, Service, Wartung, Support sorgen wir für abgesicherte digitale Netzwerke.

- IT-Sicherheit Lösungen, Virenschutz, Spam, Hilfe und Sensibilisierung der Mitarbeiter.

- Sicherung der Schutzziele Integrität, Vertraulichkeit, Verfügbarkeit für das System des Unternehmens gemäß BSI optimieren,

- Lösungen, Support, Beratung gegen Cyberattacken, Angriffe, Cybercrime, Phishing, Manipulation und Viren,

- Internet, Netzwerke, Firewalls, System Backup, Benutzerkonten, Passwörter, Betriebssystem.

- Staub, Sauberkeit mit Data Center Reinigung (DIN EN ISO 14644-1, Klasse 8),

- Staub im Serverraum Services für IT-Sicherheit und Betriebssicherheit für den Mittelstand und KMU,

- Mit Datensicherheit Auswirkungen von Schwachstellen auf Verfügbarkeit und Vertraulichkeit der Informationen minimieren,

- Informationssicherheit Management, Awareness und Cyber-Resilienz maximieren,

- Internet Security, Daten und Informationen Verarbeitung schützen,

- Schutz der Software und Daten,

- EDV- und IT-Security für Digitalisierung, Transformation,

- EDV Sicherheit Services für IT-Security und IT-Sicherheit im Unternehmen,

- Internet- und IT-Sicherheit, Integrität der Daten und Informationen im Unternehmen schützen,

- Telekommunikation, Media- und Office des Unternehmens,

- Partner für Software Service, Mitarbeiter Beratung und Seminare,

- Dienstleistungen, Installation Leistungen, Sicherungskopien,

- Services, Software, Vertrauen und Lösungen zum Datenschutz,

- Gewährleistung ITK Security für Systeme und sensible Datenbanken im Unternehmen.

- E-Mail & Internet- und IT Security, Service heute und in der Zukunft regelmäßig aktuell halten.

- Best practices zu Anwender / Nutzer Passwort verwenden als sichere Mittel gegen einen Angriff bei der Arbeit.

- Strategie Entwicklung und Zusammenarbeit.

Protection Empfehlungen und Safety Solutions zur Abschirmung der EDV & ITK gegen Risiken mit EDV-Sicherheit

Sicherheit ist die optimale Abschirmung der technischen Geräte wie Computer vor Bedrohungen, Gefahren und verhindert einen IT-Sicherheitsvorfall. Antivirenprogramm, Firewall, VPN, Cloud-Backup, Anti-Spam, Monitoring und Verschlüsselung, was hilft gegen welche Risiken? Wie können Sie Ihr Unternehmen vor Bedrohungen mit der richtigen EDV-Sicherheit & EDV-Security besser schützen? Infektionen mit Malware, Ransomware, Krypto-Trojaner, Online-Erpresser, E-Mail-Betrug, Schäden durch Datenverlust, Ausfälle durch Hacker sind nur einige der Sicherheitsthemen und durch entsprechende Protection & Safety Vorsorge vermeidbar.

Anforderungen an die IT-Sicherheit, Informationssicherheit, Cybersicherheit, Protection und Safety

IT-Sicherheit, Safety, Protection und Cybersicherheit sind Maßnahmen und Services zum Beschützen von Computern, Servern, mobilen Geräten, elektronischen Systemen, Netzwerken und Dateien vor böswilligen Angriffen und Schadsoftware. Es wird auch Netzwerksicherheit oder elektronische Datensicherheit genannt. Der Begriff wird in Geschäftsanwendungen bis hin zu Mobile Computing verwendet und kann in Kategorien wie Netzwerk-, Programm-, Informations-, Betriebs- und EDV-Sicherheit, Business Continuity sowie Disaster Recovery unterteilt werden.

Überblick, Beratung, Umsetzung und Nutzen organisatorische und physische IT Sicherheit

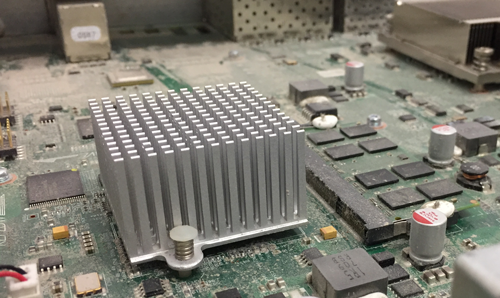

Die physische IT-Sicherheit ist ein elementarer Bestandteil der ITK Security. Sie soll Gefahren durch physische Einwirkung auf Anlagen abwehren. Gefahren für die IT sind beispielsweise Elementarschäden, Diebstahl, Wasserschäden, Feuer, Rauch, Gas, Staub und Schmutz. Die Sicherheitsmaßnahmen dagegen sind verschlossene Rechnergehäuse, Serverschränke, Datensicherung, Videoüberwachung, Zutrittskontrollsystem, Klimaanlage, USV, Brandmelder und andere Sensoren, verschlossene Serverräume und gesicherte Rechenzentren. In einem Rechenzentrum muss die Anzahl der Partikel in der Luft im Serverraum gemäß der DIN EN ISO 14644-1 Reinraumklasse 8 so gering wie möglich gehalten werden, um das Staubrisiko in elektronischen Geräten zu vermeiden und EDV-Geräte der Informationstechnologie, Kommunikationstechnologie und Datenverarbeitung sowie die Dateien mit IT-Sicherheit zu beschützen. Um die EDV & ITK Security des Betriebs zu gewährleisten, sollten Staubpartikel und andere Parameter wie Temperatur und Luftfeuchtigkeit konstant gehalten werden, um den Serverraum so sauber wie möglich zu halten.

Wir unterstützen Kritische Infrastrukturen (KRITIS), öffentliche Organisationen und sicherheitskritische Einrichtungen mit Informationssicherheit

Die IT-Sicherheit Schutzziele Verfügbarkeit, Integrität und Vertraulichkeit für Informationen gelten insbesondere für KRITIS Einrichtungen. Empfehlungen und geeignete Sicherheitsmaßnahmen zum Absichern der IT für kritische Infrastrukturen, öffentliche Unternehmen, Integrität und viele andere Themen zur Abwehr von Cyberangriffen, Definition, Virenschutz und Backup Tools, Nutzung der Programme, Browser, Firewall, Passwörter, IT-Sicherheit, E-Mails, Schutzziele und Support finden Sie beim BSI immer aktuell.

BSI Basistipps, Recht, Newsletter, Programme und Publikationen Edition 2021, erfahren Sie mehr:

BSI-Standard: 200-1 Managementsysteme für Informationssicherheit (ISMS).

BSI-Standard 200-2 IT-Grundschutz-Methodik.

BSI Standard 200-3 Risikomanagement.

BSI Standard 200-4 Business Continuity Management - Community Draft.

BSI Standard 100-4 Notfallmanagement.

SYS IT-Systeme SYS.1.2.3: Windows Server 2019.

Leitfaden zur Basis-Absicherung nach IT-Grundschutz. In 3 Schritten zur Informationssicherheit.

IT-Systeme: SYS.1.1 Allgemeiner Server.

INF.2: Rechenzentrum sowie Serverraum.

Checklisten zum IT-Grundschutz-Kompendium, Empfehlungen vom Bundesamt.

BSI Bund: Sichere Nutzung der Cloud.

BSI Bund: Sicherheitsempfehlungen für Cloud Computing Anbieter.

BSI Bund: Cyber Sicherheitsnetzwerk.

BSI Bund: Cyber Sicherheitsstrategie.

Basistipps zum geschützten Nutzen: Basistipps zum Nutzen der IT, digitale Fenster und Türen absichern, Checklisten, Grundregeln, Tipps.

E-Mails: E-Mail.

Definition: Definition.

BMWK: online Themen.

Informationssicherheit für Infrastruktur und Daten mit mehr IT Sicherheit mittels Sauberkeit im Rechenzentrum

Wir decken mit unserer EDV-Dienstleistung, Mittel und Maßnahmen zur IT-Sicherheit, Datensicherheit und Datenschutz einen wichtigen Bereich der inneren Informationssicherheit und IT-Security ab, der sich mit Sauberkeit im Serverraum und der Schwachstelle Verschmutzung der Technologien im Netz befasst. Wir sorgen für Staubfreiheit und reinigen Rechenzentren gemäß der DIN EN ISO 14644-1. Als anerkannter Standard für die Sauberkeit von Rechenzentren, Data Center oder Serverräumen gilt die DIN EN ISO 14644-1 (Klasse 8). OEM Hardware Hersteller fordern für einen einwandfreien Betrieb ihrer Geräte der Informations- und Kommunikationstechnik wie Server (Zentralrechner), Storages (Datenspeicher), Switches (Datenverteiler) und Telekommunikation wie Telefonanlagen die Einhaltung dieser Norm. Gehen Sie kein Risiko ein. Für Server & Co. ist eine möglichst staubfreie Umgebung überlebenswichtig. Staub und Schmutz sind der schleichende Tod für die Anlagen und gefährden die IT-Sicherheit.

Die regelmäßige ITK Reinigung gehört zur Server Instandhaltung, Wartung und erhöht die IT-Sicherheit im Unternehmen, Organisation oder öffentlichen Verwaltung. Für die Verlässlichkeit und Langlebigkeit ist eine regelmäßige technische Reinigung der zentralen Rechner und Komponenten von allergrößter Bedeutung, denn Ausfälle und der Verlust der Daten könnten für ein Unternehmen fatale wirtschaftliche Folgen haben. Wir reinigen Rechenzentren, Data Center, Serverräume, Serverschränke, Serveranlagen innen und außen, säubern Doppelböden und Hohlböden, entfernen Staub von Kabelkanälen und Kabel und vieles mehr. Die Reinigung vermeidet übermäßige Staubbildung an der zentralen IT-Infrastruktur und hält die Verfügbarkeit, Funktionalität und Datensicherheit aufrecht. Internationale Standards definieren spezielle Reinigungsanforderungen für den Betrieb in einer kontrollierten Umgebung (Serverraum). Normen und Richtlinien definieren die Partikelkonzentration (DIN EN ISO 14644-1 und VDI 2083 Reinraumklasse 8). Die Einhaltung dieser Standards bei der Wartung, Instandhaltung und Reparatur von Rechenzentrumsystemen kann die Sauberkeit und die Betriebssicherheit erheblich verbessern.

Safe mit dem EDV-Partner und Anbieter der Sicherheitstechnik und digitalen Technik, Virenschutz und Anti-Virus Produkte für die Informatik

Safe mit dem Anbieter und EDV-Partner der digitalen Technik mit IT-Support, Virenschutz und Anti-Virus Produkte. Beratung, Dienstleistungen, Service, Support für die Informatik und Informationen.

BSI IT-Grundschutz, IT Security, IT-Sicherheit, Datensicherheit, Datenschutz und DSGVO sind sehr wichtig für KMU

Die innere IT-Sicherheit umfasst technische Maßnahmen zum Schutz verschiedener Arten von Daten für KMU. Datenschutz bezieht sich auf personenbezogene „Daten“ und Art. 4 Abs. 1 DSGVO spricht von „Informationen“. Es gibt verschiedene Begriffe, die meist nur im Plural vorkommen. Zur Absicherung der Netzwerke dienen beispielsweise die Firewall, Sicherungskopien und Datensicherung (Backup). Das Bundesamt für IT-Sicherheit in der Informationstechnik (BSI) ist die Cybersicherheitsbehörde des Bundes und Gestalter der Digitalisierung in der Wirtschaft, Verwaltung, Organisation, im Mittelstand in Deutschland. Bundesamt für Sicherheit in der Informationstechnik ist die Cybersicherheitsbehörde des Bundes und Gestalter der sicheren Digitalisierung. Das Bundesamt gibt Informationen und Hilfestellungen zu den Themen und Fragen zu Informationssicherheit und Sicherheitslücken. Das Gesamtkonzept der IT-Sicherheit nach dem IT-Grundschutz und IT-Grundschutz-Katalogen ist sehr wichtig und hat sich als Standard etabliert.

Die Lebenszeit kritischer Rechner verlängern, Vertraulichkeit, Verfügbarkeit und Integrität optimieren

Unternehmen oder Behörden stehen häufig vor dem Problem, dass ihre teuren Systeme und Maschinen noch normal funktionieren, jedoch stark durch Staub und sogar Baustaub verschmutzt sind. Staub gefährdet die Funktion und Verlässlichkeit des Firmennetzwerks. Wenn die EDV-Systeme unter nicht akzeptablen Umgebungsbedingungen arbeiten, kann die Funktionalität oder IT-Sicherheit des Systems vom Hersteller nicht garantiert werden. Verschmutzung ist kein Grund, die Geräte auszutauschen. Es gibt viele Maßnahmen, mit denen die Lebensdauer dieser IT-Anlagen verlängert werden kann. Gemäß DIN EN ISO 14644-1 Reinraumklasse 8 oder höher bieten wir Ihnen die Unterstützung eines IT-Dienstleisters zum Thema. Wir verwenden fortschrittliche Technologie, um Baustaub, Schmutz, Staub und andere Verunreinigungen von Racks, Serverräumen und der zentralen Infrastruktur zu entfernen. Wenn Sie Fragen zur Verlängerung der Lebensdauer der kritischen Systeme des Unternehmens haben, können Sie sich gerne an uns wenden.

Weitere Informationen zu IT-Sicherheit und Schwachstellen der Informationstechnik in Unternehmen

DIN EN ISO 14644-1 Reinraumklasse 8 als Standard für die Sauberkeit von Rechenzentren für die IT-Sicherheit: DIN EN ISO 14644-1 als Standard für die Sauberkeit von Rechenzentren.

Nehmen Sie Kontakt per Telefon, E-Mail oder Kontaktformular zu uns auf.